7 Cosas Que Debe Saber sobre Malware

1. Es una abreviatura de software malicioso.

El malware es un término general que se refiere a cualquier tipo de software malicioso que o daña o explota a sistemas, dispositivos, y redes. Muchos hackers lo usan porque el malware involucra una variedad de actividades, incluso ganar acceso a los emails y contraseñas, conseguir información financiera, mandar contenido inapropiado, y extorsionar a usuarios.

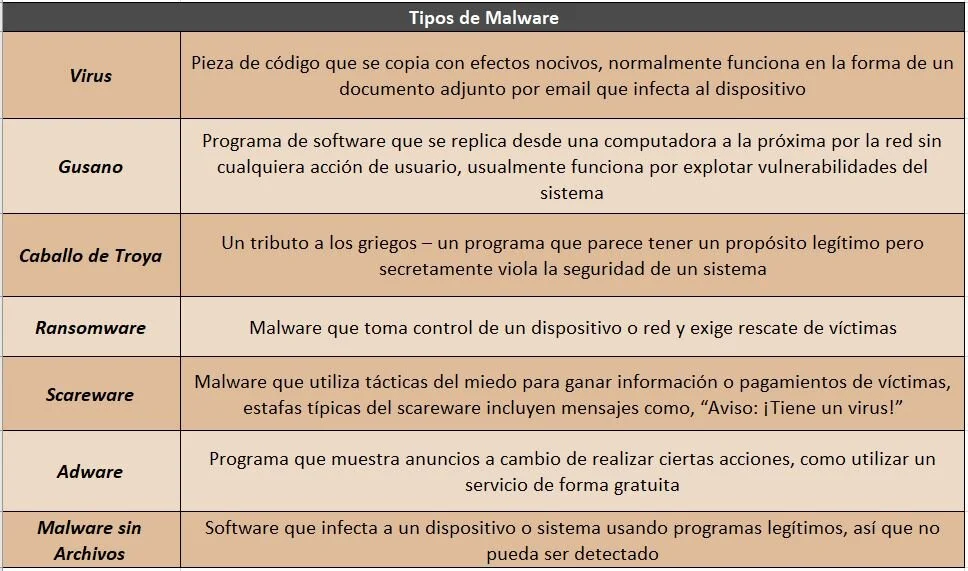

2. Malware tiene muchas formas.

Malware se manifiesta en maneras diversas, y por eso es un asunto complejo para la comunidad de ciberseguridad. Entender los varios tipos de malware es una manera importante de proteger a sus propios dispositivos y datos.

Para aprender más sobre ransomware, lea el post anterior por Phishing for Answers, Problemas de la Pandemia: El Ascenso de Bandas de Ransomware.

3. Se puede extender sin intervención de los hackers.

Algunos tipos de malware son ideales para el “hacker perezoso,” porque estas hazañas dependen de las acciones de usuarios a propagar el malware. Malware como los virus y caballos de Troya depende de intervención del usuario, como abrir un archivo o descargar una aplicación, para infectar a dispositivos. Otro malware, como el gusano, es extremadamente efectivo puesto que puede daña sistemas sin acción del usuario.

4. Malware prefiere utilizar balizas en vez de puertos de escucha.

Frecuentemente, los cibercriminales usan balizas, o el proceso de mandar mensajes de manera regular desde un host infectado (como un bot) hasta otro host controlado por el atacador fuera de la red para indicar que el malware está listo de hacer daño. Las comunicaciones de balizas normalmente son mandadas a servidores de mando y control (en inglés, C2 o C&C) fuera de la red, y estos servidores permite que un atacador tenga comunicación con los sistemas afectados. Como resultado, los cibercriminales pueden controlar miles de dispositivos infectados automáticamente.

Por otro lado, escuchar a puertos es el uso de un puerto abierto para monitorear los procesos que cumplen con las solicitudes de servicio. Los hackers pueden usar puertos de escucha para crear conexiones traseras a un dispositivo. Sin embargo, el uso de escaneos adecuados de la red puede detectar malware en puertos de escucha de manera fácil. Por corresponder puertos de escucha a los servicios conocidos, cualquier otro servicio inmediatamente parecería sospechoso.

5. Cómo saber si su dispositivo se ha sido afectado.

Según la Comisión Federal de Comercio (FTC) de los EEUU, el primer señal que un dispositivo se ha sido afectado por malware es que demuestra comportamiento extraño. Abajo son algunas manifestaciones de un dispositivo que se han sido afectado por malware:

Apariencia de anuncios y elementos emergentes inapropiados que previenen el contenido de una página de web

Problemas de computadora o apariencia de mensajes de error

Usuarios no pueden remover software

Dispositivos no apagan ni reinician

Muestra pestañas nuevas o sitios de web que el usuario no abrió, o utiliza un buscador nuevo

Envío de emails que usuarios no escribieron

Apariencia de anuncios en lugares extraños, como sitio web del gobierno

6. No es 100% insuperable.

Aunque malware es difícil de detectar, hay unas herramientas preventivas y disponibles para usuarios individuales y también para negocios como manera de proteger sus redes.

Identificar malware requiere escaneo regular de redes – este es un proceso que detecta dispositivos activos en la red. Los 3 objetivos principales del escaneo de red son: buscar dispositivos o sistemas operativos en uso, puertos abiertos y cerrados, y vulnerabilidades. El software antivirus puede mantener un base de datos de todas las firmas maliciosas conocidas de los virus y gusanos, así que cada archivo dentro del dispositivo esté escaneado por estas firmas conocidas.

Además, las redes empresariales deben tener protección de cortafuegos para controlar ataques que se originan fuera de la red. Los cortafuegos también pueden asegurar que los usuarios internos no accedan sitios dañosos ni manden información confidencial a fuentes externas.

7. Puede protegerse con unas prácticas simples.

Aquí son algunas prácticas seguras para evitar ser víctima de malware:

Evite hacer clic en elementos emergentes o anuncios que contienen avisos sobre el rendimiento de su computadora (esto es un método común usado por estafadores)

No haga clic en enlaces ni descargar documentos adjuntos mandados por email o texto, es mejor entrar la dirección URL en el buscador directamente

Preste atención a los avisos de seguridad dentro de su buscador

Evite instalar software nuevo de fuentes sospechosas y no instale software incluido

No descargue archivos en discos extraíbles como unidades USB o discos duros.

Para los padres que tienen niños con acceso a los smartphones, tablas, y computadoras, asegúrese que instale el software adecuado de control parental.

¿Quiere aprender más sobre un aspecto específico de ciberseguridad? ¡Deje un comentario abajo para recomendar contenido futuro en Phishing for Answers!